- •La criptografía cuántica podría eventualmente romper la seguridad criptográfica actual, incluyendo ECDSA y RSA.

- •Los CRQC pueden exponer claves privadas y firmas digitales, lo que plantea riesgos sistémicos para las cadenas de bloques.

- •Los ataques HNDL significan que los adversarios podrían ya estar almacenando datos de blockchain para descifrarlos en el futuro.

- •PQC ofrece protección con nuevos algoritmos aprobados por NIST como Kyber, Dilithium y Falcon.

- •Los usuarios deben minimizar la exposición de la clave pública, utilizar almacenamiento en frío para retenciones a largo plazo y mantener las billeteras actualizadas.

Las criptomonedas y la tecnología blockchain se basan en la criptografía para proteger activos y transacciones. Pero un nuevo tipo de potencia informática, la computación cuántica, está surgiendo como una amenaza potencial para esos escudos criptográficos. Quizás hayas oído rumores de que las máquinas cuánticas podrían algún día "romper Bitcoino acceder a tu billetera digital. La pregunta es: ¿cuán real es esta amenaza y qué significa para quienes poseen y operan criptomonedas?

Este artículo examinará las preocupaciones que rodean la criptografía cuántica, aclarará términos como CRQC y HNDL y evaluará las medidas que las personas y la industria en general pueden adoptar para salvaguardar los activos digitales en un entorno poscuántico.

La computación cuántica utiliza procesadores especiales llamados qubits que pueden calcular muchas posibilidades a la vez.

Para los usuarios de criptomonedas, eso significa que estas máquinas podrían eventualmente resolver los cálculos que protegen las claves privadas.

y firmas digitales, por lo que las billeteras y las cadenas de bloques deben actualizarse con el tiempo.

¿Por qué las computadoras cuánticas amenazan la criptografía?

El poder de la computación cuántica suena emocionante, hasta que te das cuenta de cómo interactúa con la criptografía (la matemática que protege nuestra información digital). Los sistemas criptográficos modernos (como el cifrado y las firmas digitales que protegen tus transacciones bancarias, correos electrónicos y, sí, las criptomonedas) se basan en ciertos problemas matemáticos que son muy difíciles de resolver para las computadoras clásicas. Por ejemplo:

- La seguridad del cifrado RSA se basa en el hecho de que factorizar un número enorme (descomponerlo en factores primos) es astronómicamente difícil para las computadoras clásicas.

- La seguridad de Bitcoin y las billeteras Ethereum se basan en la dificultad del problema del logaritmo discreto de curva elíptica (ECDSA), lo que esencialmente significa que no es factible derivar una clave privada de una clave pública.

Una computadora cuántica lo suficientemente potente, conocida como Computadora Cuántica Criptográficamente Relevante (CRQC), podría descifrar las matemáticas que aseguran el cifrado y las firmas digitales actuales. Mediante algoritmos como el de Shor, dicha máquina podría resolver problemas que antes se creían imposibles, amenazando la seguridad de billones de activos digitales.

¿Cuándo podría suceder esto? Nadie lo sabe con certeza. Un informe del gobierno estadounidense de 2024 estimó una probabilidad del 17-34 % de que un CRQC para 2034 sea capaz de descifrar el RSA-2048 en un día, mientras que otros adelantan el plazo hasta la década de 2040. Algunos creen que el progreso podría estancarse, mientras que otros advierten que podría acelerarse, con el "Día Q" llegando incluso en 2028. En lo que coinciden los expertos es en que la amenaza no es si ocurrirá, sino cuándo, y dado que la transición a nuevos algoritmos lleva años, la preparación debe comenzar ya.

CRQC (Computadora Cuántica Criptográficamente Relevante):

Una computadora cuántica con la potencia suficiente para descifrar los sistemas criptográficos actuales. Podría extraer claves privadas de las claves públicas o invalidar las firmas digitales actuales. Aún no existe, pero se espera su desarrollo.

HNDL (Cosechar ahora, descifrar después):

Una táctica en la que los adversarios almacenan datos cifrados o claves públicas hoy, con la intención de descifrarlos una vez que las máquinas cuánticas sean lo suficientemente robustas. En el caso de las criptomonedas, esto significa que las claves públicas y los datos de transacciones ya pueden recopilarse para su explotación futura.

PQC (Criptografía post-cuántica):

Nuevos algoritmos criptográficos diseñados para resistir ataques cuánticos. Se ejecutan en computadoras clásicas y se basan en problemas matemáticos que se cree que son seguros incluso contra capacidades cuánticas.

¿Cómo podría la tecnología cuántica amenazar a las criptomonedas?

Criptomonedas como Bitcoin y Ethereum están protegidos por algoritmos criptográficos. Si una computadora cuántica descifra estos algoritmos, existen dos áreas principales de riesgo:

Seguridad de la billetera (claves privadas y claves públicas)

Usted demuestra la propiedad de sus criptomonedas (y autoriza las transacciones) usando una clave privada para crear una firma digital. El mundo ve su clave pública (o una dirección derivada de ella) y la firma, y confían en ella porque, con las matemáticas actuales, nadie puede descifrar su clave privada a partir de su clave pública ni falsificar su firma. La tecnología cuántica cambia eso. Un atacante cuántico con una CRQC podría deducir su clave privada a partir de su clave pública rápidamente, o falsificar su firma, robando así sus fondos o suplantándolo en la blockchain.

Para BitcoinEsta amenaza es especialmente grave para las direcciones que ya han revelado sus claves públicas. Una potente computadora cuántica podría tomar esa clave pública y calcular la clave privada que la respalda, lo que podría permitir a un atacante robar las monedas de esa dirección.

Más nuevo Bitcoin Los formatos de dirección (como P2PKH y Taproot) ocultan la clave pública hasta su uso, lo que ayuda un poco, pero si una computadora cuántica puede descifrar la firma lo suficientemente rápido, incluso podría interceptar una transacción saliente y robar los fondos antes de que la transacción se confirme en la cadena de bloques.

Ethereum tiene un problema similar: utiliza un modelo de cuenta donde la clave pública es prácticamente visible para cada cuenta (especialmente tras realizar una transacción). Esto significa que las cuentas de Ethereum también son vulnerables a un ataque cuántico que pueda derivar claves privadas.

En resumen, cualquier criptomoneda que dependa de ECDSA o criptomonedas de clave pública similares (que son la mayoría) se enfrenta a este riesgo. Un atacante cuántico podría robar activos de criptomonedas atacando las claves públicas expuestas.

Infraestructura y consenso de blockchain

Más allá de las billeteras individuales, el proceso mismo que mantiene una cadena de bloques en funcionamiento podría estar en riesgo. Considere BitcoinMinería de prueba de trabajo: los mineros compiten para resolver un rompecabezas criptográfico y añadir el siguiente bloque. Una computadora cuántica podría resolver estos rompecabezas mucho más rápido que el resto de mineros, lo que podría otorgar a un minero equipado con tecnología cuántica un control desproporcionado (podría superar a otros e incluso reescribir bloques).

Aún se debate cuán realista es este escenario, ya que las aceleraciones cuánticas para la minería podrían no ser sencillas, pero es preocupante. Para los sistemas de Prueba de Participación (como el consenso actual de Ethereum), la amenaza radica en que las computadoras cuánticas podrían falsificar las firmas digitales (por ejemplo, las firmas BLS) que los validadores utilizan para demostrar su identidad y compromisos.

En el peor de los casos, un atacante con una computadora cuántica podría hacerse pasar por validadores o falsificar votos de consenso, socavando la integridad del libro de contabilidad de la cadena de bloques.

Ejemplo práctico: Cómo El Salvador redujo el riesgo cuántico

El Salvador dividió su reserva nacional de BTC en nuevas direcciones en 2025 para mantener las claves públicas ocultas hasta su uso, reduciendo la exposición cuántica futura.

Riesgos cuánticos para los usuarios de billeteras de autocustodia

Si usas una billetera caliente como MetaMask (o Trust Wallet, Exodus, etc.) para gestionar tus criptomonedas, tienes el control de tus claves privadas. «Si no son tus claves, no son tus monedas», como dice el dicho, lo cual es excelente para la soberanía, pero también significa que eres responsable de la seguridad de esas claves. En las condiciones actuales, una clave privada de 256 bits bien generada es prácticamente indescifrable para cualquier ordenador convencional. Desafortunadamente, una futura CRQC podría cambiar esto drásticamente.

Así es como podría desarrollarse un ataque cuántico para un usuario de billetera de autocustodia:

Exposición pública de las claves

Cuando se crea una billetera, se genera una clave privada y su correspondiente clave pública. En Ethereum, la dirección se deriva de la clave pública. BitcoinLa clave se revela una vez gastados los fondos. Esto significa que, tras tu primera transacción, tu clave pública es visible. Un CRQC podría algún día calcular tu clave privada a partir de ella, lo que daría a los atacantes control total sobre tus fondos.

Especificaciones de Hot Wallet

Las billeteras calientes como MetaMask almacenan claves en dispositivos conectados a internet, que ya son vulnerables al phishing o al malware. Quantum añade una capa adicional. Una vez expuesta la clave pública, una CRQC podría descifrarla. En la cadena de bloques, no existe ninguna protección adicional. Si se conoce la clave privada, la red acepta cualquier transacción firmada con ella.

Monederos fríos y direcciones inactivas

Las monedas almacenadas en frío, donde la clave pública nunca se ha difundido, son más seguras por ahora, ya que los atacantes no tienen nada con qué calcular. En el momento en que se transfieren esos fondos, la clave pública queda expuesta y se vuelve vulnerable. Por eso, los titulares a largo plazo eventualmente necesitarán migrar sus activos a billeteras con seguridad cuántica una vez que la tecnología esté disponible.

Riesgos cuánticos para los usuarios de Exchange

Quizás estés pensando: "Bueno, guardo mis monedas en una plataforma grande como Binance o Coinbase. Ellos gestionan las claves, así que no debería haber problema, ¿verdad?". Es cierto que, al usar una plataforma centralizada, no eres tú quien gestiona directamente las claves privadas, sino la plataforma. Pero eso simplemente cambia el objetivo: un atacante cuántico se centraría entonces en los sistemas de la plataforma. Así es como se manifiesta el riesgo cuántico para los usuarios de la plataforma:

- Monederos de cambio:

Las plataformas de intercambio almacenan activos en una combinación de billeteras calientes (en línea) y billeteras frías (fuera de línea). Estas están protegidas con la misma criptografía que las billeteras personales, generalmente ECDSA. Una CRQC podría comprometer dichas claves y, dado que las plataformas de intercambio agrupan fondos, una sola brecha podría exponer los activos de miles de usuarios.

- Comunicaciones e inicios de sesión:

Los exchanges también utilizan TLS (el bloqueo "https" del navegador) para proteger los inicios de sesión y las llamadas a la API. Una computadora cuántica podría eventualmente romper estos protocolos, exponiendo contraseñas, códigos de autenticación de dos factores (2FA) o incluso alterando transacciones en tránsito. Esto demuestra que el riesgo no solo se limita a la cadena de bloques, sino que se extiende a la forma en que los usuarios acceden a sus cuentas.

- Preparación para el intercambio:

Los principales exchanges ya están explorando soluciones resistentes a la tecnología cuántica, integrando criptoagilidad en sus sistemas para poder cambiar a nuevos algoritmos cuando sea necesario. Otros podrían retrasarse. Por ello, los usuarios deberían priorizar plataformas que vayan más allá de la autenticación de dos factores (2FA) estándar y la protección contra el phishing, y que inviertan claramente en infraestructuras seguras para la tecnología cuántica de cara al futuro.

NIST y nuevos algoritmos

El Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST) ha liderado un esfuerzo global para identificar y estandarizar algoritmos resistentes a la computación cuántica. En 2022, tras un concurso de varios años, el NIST anunció los algoritmos finalistas. Para agosto de 2024, finalizaron los tres primeros estándares poscuánticos: uno para la encapsulación de claves (utilizada en el cifrado/intercambio de claves) y dos para firmas digitales.

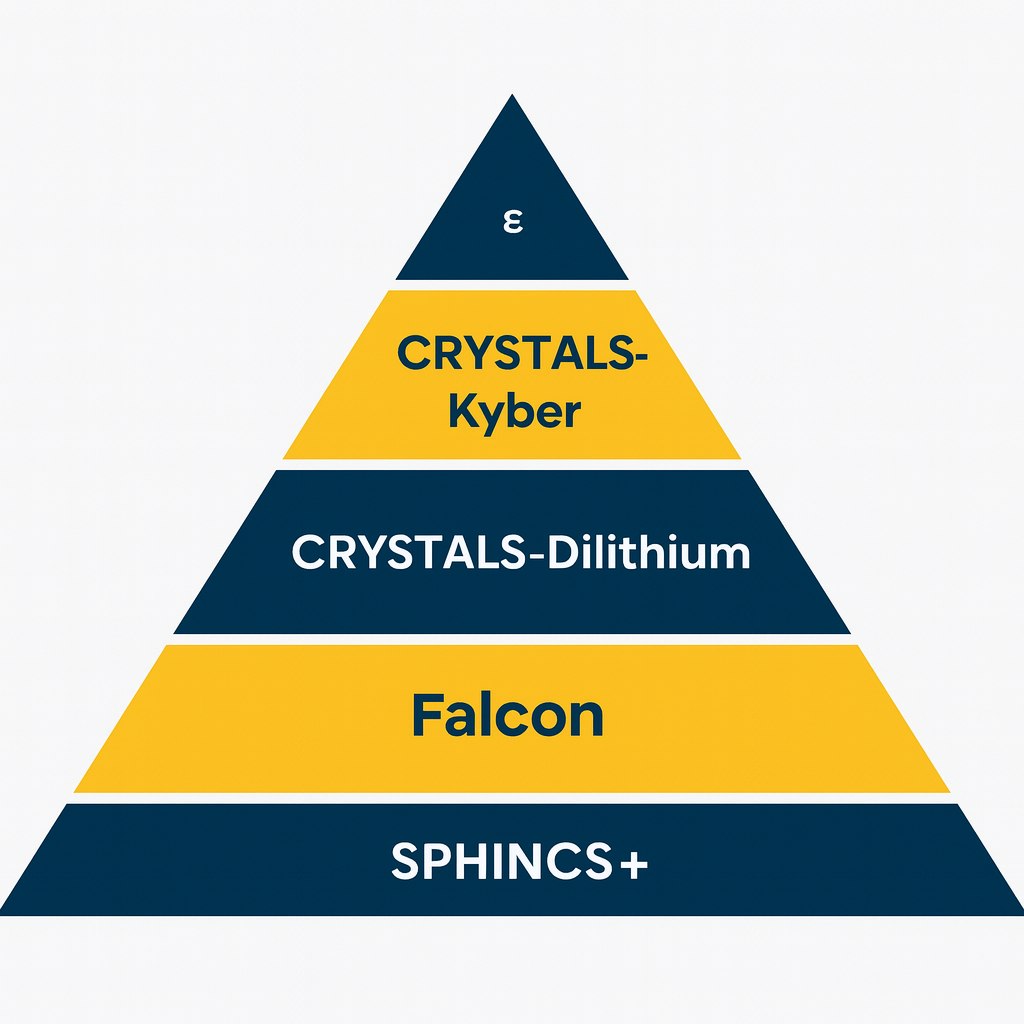

Estos incluyen algoritmos basados en retículas (relacionados con estructuras matemáticas complejas que incluso la cuántica considera complejas) y firmas basadas en hash, entre otros. Algunos de estos algoritmos se llaman CRYSTALS-Kyber (para intercambio de claves), CRYSTALS-Dilithium (para firmas), Falcon (otro esquema de firmas) y algunos otros como SPHINCS+ (firmas basadas en hash).

Estos algoritmos han sido examinados por criptógrafos de todo el mundo y, hasta ahora, parecen resistir los métodos conocidos de resolución cuántica. Por seguridad, el NIST incluso seleccionó algunas opciones de respaldo (como un algoritmo llamado HQC basado en códigos de corrección de errores) para diversificar la defensa en caso de que algún enfoque matemático se vea comprometido.

Lea también: El Grupo de Trabajo de la SEC analiza el plan de protección cuántica para los activos digitales

Consejos prácticos para usuarios de criptomonedas

No es necesario esperar a que las billeteras poscuánticas se implementen para tomar precauciones. Aquí hay pasos que puede seguir ahora para reducir el riesgo y estar preparado.

- Mantenga el software actualizado

Actualice siempre las aplicaciones de billetera, las extensiones de navegador como MetaMask, el firmware de la billetera de hardware y las aplicaciones de intercambio. Los desarrolladores ya están sentando las bases para actualizaciones de seguridad cuántica, y las actualizaciones garantizan que las reciba.

- Evite reutilizar direcciones

Cada vez que reutilizas una dirección, expones la misma clave pública. En BitcoinUse direcciones nuevas siempre que sea posible. En Ethereum, donde esto no está integrado, considere migrar periódicamente grandes cantidades a nuevas billeteras. Una menor exposición implica un menor riesgo de ataques "Cosecha ahora, descifra después".

- Utilice almacenamiento en frío para retenciones a largo plazo

Fondos en carteras de hardware Las billeteras de papel que no han firmado transacciones son más seguras por ahora, ya que sus claves públicas están ocultas. Si bien no es una solución permanente, el almacenamiento en frío permite ganar tiempo hasta que se disponga de direcciones con seguridad cuántica.

- Habilitar una seguridad de cuenta sólida

Utilice la autenticación de dos factores (preferiblemente mediante una aplicación de autenticación o una llave física) y contraseñas seguras y únicas. Estas protegen contra los ataques informáticos cotidianos, que siguen siendo la amenaza más inmediata en comparación con la cuántica.

- Elija plataformas que prioricen la seguridad

Prefiera plataformas de intercambio y custodios que se tomen en serio la seguridad y hablen abiertamente sobre la preparación para el futuro, incluida la seguridad cuántica. Una plataforma proactiva hoy tiene más probabilidades de estar preparada mañana.

Navegando por el futuro cuántico de las criptomonedas

La computación cuántica representa una amenaza real para la criptografía que protege los activos digitales, pero la industria se está preparando. Reguladores, desarrolladores y plataformas de intercambio trabajan en soluciones poscuánticas como la computación cuántica (CQP) y sistemas híbridos, con el objetivo de lograr una migración fluida antes de que las CQP se vuelvan prácticas. Para los usuarios habituales, el objetivo es simple: mantener el software actualizado, evitar la exposición innecesaria de claves, diversificar el almacenamiento y utilizar plataformas de confianza que se toman la seguridad en serio.

Las criptomonedas se han enfrentado a numerosos desafíos y se han adaptado, y la tecnología cuántica no será la excepción. Con vigilancia y cooperación, la transición puede gestionarse. El futuro de los activos digitales se mantiene sólido siempre que los usuarios y las instituciones se preparen con anticipación para un mundo cuántico seguro.

Preguntas Frecuentes

1. ¿Pueden romperse las computadoras cuánticas? Bitcoin ¿O Ethereum hoy?

No. Las máquinas cuánticas actuales son demasiado débiles para descifrar el ECDSA o el RSA. La preocupación reside en los futuros CRQC, que los expertos creen que podrían llegar en una o dos décadas.

2. ¿Qué es “Cosechar ahora, descifrar después”?

Hoy en día, los atacantes recopilan datos cifrados o claves públicas, con la intención de descifrarlos una vez que las computadoras cuánticas sean lo suficientemente robustas. Por eso, la preparación temprana es fundamental.

3. ¿Las billeteras frías están a salvo de los ataques cuánticos?

Las billeteras frías son más seguras porque sus claves públicas permanecen ocultas hasta que se gastan. Sin embargo, una vez realizada una transacción, esa dirección se vuelve vulnerable, por lo que los titulares a largo plazo deberán migrar sus fondos a direcciones de seguridad cuántica en el futuro.

4. ¿Los intercambios centralizados se encargarán de la seguridad cuántica por mí?

Las plataformas de intercambio son responsables de actualizar sus sistemas, pero su disponibilidad variará. Es más probable que las plataformas más grandes adopten la criptografía híbrida con mayor rapidez. Los usuarios deben elegir plataformas de intercambio centradas en la seguridad y mantenerse al día sobre sus planes de transición cuántica.

5. ¿Significa la tecnología cuántica el fin de las criptomonedas?

No. La industria ya está desarrollando soluciones como PQC, firmas híbridas y protocolos de seguridad cuántica. La transición será desafiante, pero manejable, similar a las mejoras anteriores en seguridad de internet y blockchain.